Discuz! X3.4 X3.3 UC(/uc_server/data/tmp)上传执行漏洞修复的方法

文章来源:365jz.com 点击数:2171 更新时间:2020-04-11 17:19 参与评论

Discuz! X3.4 X3.3 UC(/uc_server/data/tmp)上传执行漏洞修复 (阿里云热修复补丁):

介绍:在Discuz中,uc_key是UC客户端与服务端通信的通信密钥,discuz中的/api/uc.php存在代码写入漏洞,导致黑客可写入恶意代码获取uckey,最终进入网站后台,造成数据泄漏。

漏洞名称:

Discuz uc.key泄露导致代码注入漏洞

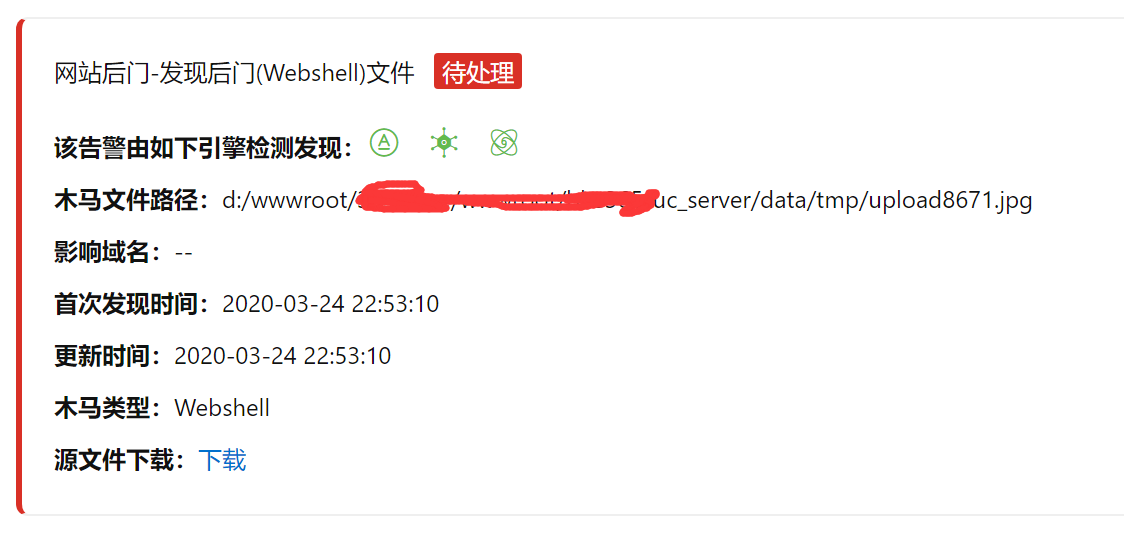

站长报告:已有网站中招后/uc_server/data/tmp被上传shell

补丁效果:目前已排除风险。

站长报告漏洞文件路径:/api/uc.php

手工修复方案:

编辑:

/api/uc.php

查找:(39行)

require_once '../source/class/class_core.php';

修改为:

require_once '../source/class/class_core.php';

if (method_exists("C", "app")) { $discuz = C::app(); $discuz->init(); }

查找:(273行)

function updateapps($get, $post) {

修改为:

function updateapps($get, $post) {

if($post['UC_API']) { $post['UC_API'] = addslashes($post['UC_API']);

}如对本文有疑问,请提交到交流论坛,广大热心网友会为你解答!! 点击进入论坛

您可能感兴趣的文章:

------分隔线----------------------------